處理公司的資訊保安事故

它指在資訊系統及/或網絡上的負面事情,對資訊的機密性、完整性、可用性、不可否認性和認證等方面構成威脅。以下是負面事情的一些例子:

何謂資訊保安事故?

資訊保安事故處理是指一套連貫的程序,管理在保安事故發生前、發生時和發生後所執行的活動。

保安事故處理始於規劃和準備資料及制定適當程序(例如升級處理和保安事故應變程序),以備日後遵照執行。

一旦偵測到保安事故,負責保安事故應變的各方須按照預定程序實施應變。保安事故過後,應採取跟進行動評估事故,並加強保安保護措施,以防止再度發生事故。

主要的目標是

有些保安事故和罪行有關,例如竄改別人網頁、破壞伺服器、發放垃圾電郵和盜取資料在香港都是違法的;但掃描連接埠便不屬刑事罪行。所以你要留意不同的國家有關網上罪行的法例是不同的。如果事故涉及違法活動,你應該向執法機關報告。如果你不肯定,你亦可以向執法機關查詢。

起訴入侵者的兩難

你想起訴入侵者嗎?如果是的話,你會否保持連接你的網絡以便追蹤入侵者的活動?這樣做會否讓入侵者繼續襲擊你的系統,造成更大的傷害?在恢復業務和追蹤和起訴入侵者之間,你會怎樣抉擇?

不論你的答案是什麼,你都應該:

搜集證據時的考慮

事故應變小組(又稱 IRT)人員會接觸第一手證據,例如日誌檔案和系統狀態資料(例如系統時間,正在運作的過程和連接的電腦)。但最重要的是他們知道如何處理這些證據。以下是一些指引:

事故應變小組人員應該記錄行動和結果。他們應該應用收集證據的指引:

追蹤入侵者來源的考慮

惡意的入侵可能使技術人員產生強烈的反應。但是,不可以衝動地即時追捕入侵者而忽略減低保安的衝擊。以下是一些建議:

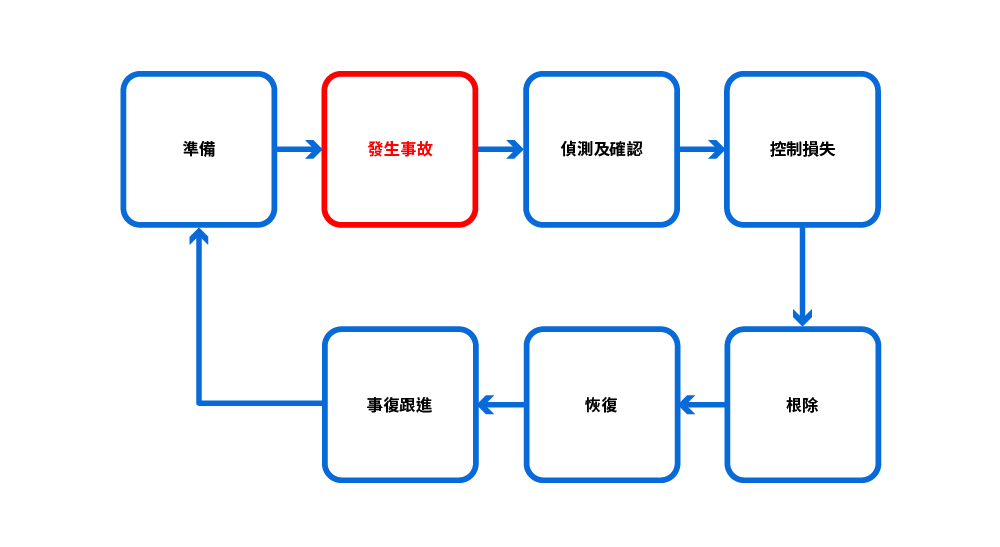

這個保安事故應變模型被分為六個步驟。成功的關鍵就是要有充足的準備。

提早作出恰當的計劃可以確保回應行動為人所知、互相協調和有系統地進行。這亦幫助管理層在追查保安事故和降低破壞程度時作出恰當而有效的決策。這計劃包括加強保安防護、適當地對事故作出回應、復原系統和其他跟進行動。

準備

計劃能提供從上而下的事故應變管理模式,保證回應的質素和時間。

偵測及確認

制止情況惡化

這階段的行動包括:

這階段其中一個重要的決策是繼續還是停止受影響系統的運作。這大部份是根據事故的嚴重性、系統的要求和對公司的形象的影響,以及預設的目標和事故處理計劃的優先次序。

所需的行動包括:

根除

根除的目標是完全排除或緩減保安事故的來源。在這階段,根據事故的性質和系統的要求,你可能需要進行以下的行動:

復原

這階段的目的是將系統復原至正常運作狀態。工作包括:

事後的跟進

跟進的目的是從事故中汲取教訓,改良系統的運作。在事故發生之後應該儘快跟進,管理層、用戶和在現場的 IRT都應該參與。

事故的跟進的下一步是回到事故應變循環的第一步「準備」,執行被選擇的建議,進行另一周期的持續改善工作。